Privacy-Handbuch

Tor ist neben Surfen auch für IRC, Instant-Messaging, den Abruf von Mailboxen u.a.m. nutzbar. Dabei versteckt TOR nur die IP-Adresse. Für die sichere Übertragung der Daten ist SSL- oder TLS-Verschlüsselung zu nutzen. Sonst besteht die Möglichkeit, dass sogenannte "Bad Exit Nodes" die Daten belauschen und an Userkennungen und Passwörter gelangen.

Der Inhalt der Kommunikation wird 1:1 übergeben. Für anonymes Surfen bedarf es weiterer Maßnahmen, um die Identifizierung anhand von Cookies, EverCookies, Browserfingerprint usw. zu verhindern. Der TorBrowser ist deshalb für anonymes Surfen zu nutzen.

Verschiedene Sicherheitsforscher demonstrierten, dass es mit schnüffelnden Bad Exit Nodes relativ einfach möglich ist, Daten der Nutzer zu sammeln.- Dan Egerstad demonstrierte 2007, wie man in kurzer Zeit die Account Daten von mehr als 1000 E-Mail Postfächern erschnüffeln kann, u.a. von 200 Botschaften.

- Auf der Black Hack 2009 wurde der sslstripe Angriff auf die HTTPS-Verschlüsselung beschrieben. In Webseiten wurden on-the-fly HTTPS-Links durch HTTP-Links ersetzt. Innerhalb von 24h konnten mit einen Tor Exit Node folgende Accounts erschnüffelt werden: 114x Yahoo, 50x GMail, 9x Paypal, 9x Linkedin, 3x Facebook.

- Feb/März 2012 haben mehrere Bad Exit Nodes in einer konzertierten Aktion den Angriff praktisch umgesetzt.

- Mai/Juni 2020 hat ein Schwarm von (kriminellen) Exit Nodes versucht, Accounts von Börsen für Kryptowährungen mit diesem Angriff zu erschnüffeln.

- Die Forscher um C. Castelluccia nutzten für ihren Aufsatz Private Information Disclosure from Web Searches (The case of Google Web History) einen schnüffelnden Tor Exit Node, um private Informationen von Google Nutzern zu gewinnen.

- Um reale Zahlen für das Paper Exploiting P2P Applications to Trace and Profile Tor Users zu generieren, wurden 6 modifizierte Tor Nodes genutzt und innerhalb von 23 Tagen mehr als 10.000 User durch BitTorrent Traffic deanonymisiert.

Man kann davon auszugehen, dass die Geheimdienste verschiedener Länder ebenfalls im Tor-Netz aktiv sind und sollte die Hinweise zur Sicherheit beachten: sensible Daten nur über SSL-verschlüsselte Verbindungen übertragen, SSL-Warnungen nicht einfach wegklicken, Cookies und Javascript deaktivieren… Dann ist Tor für anonyme Kommunikation geeignet.

Tor bietet nicht nur anonymen Zugriff auf verschiedene Services im Web. Die Tor Hidden Services bieten Möglichkeiten, anonym und zensurresistent zu publizieren.

Finanzierung von TorProject.org

Formal ist TorProject.org unabhängig. Über 20 Jahre hing das Projekt an der Finanzierung durch die US-Regierung und erst durch diese langjährige Finanzierung durch das US-Verteidigungsministerium, US-State-Department, Broadcasting Board of Governors (BBG ist ein Spin-Off der CIA, das auch Medien wie Voice of America, Radio Free Europe oder Radio Liberty beaufsichtigt) und andere US-Behörden konnte das Projekt zum erfolgreichen, größten Anonymisierungsprojekt werden. (FOIA Dokumente vom Journalisten Y. Levine)

Seit 2015 bemüht TorProject.org sich darum, die Finanzierung zu diversifizieren und den Anteil der US-Regierung zu senken. Dieser Anteil sank von 85% (2015) auf 39% (2019).

Für die restlichen 61% der insgesamt $4,6 Mio. wurden folgende Geldgeber genannt:- 15,4% von einer Behörde des schwedischen Außenministeriums

- 13,4% von der Mozilla Foundation

- 6,2% von der US-amerikanischen Stiftung Media Democracy Fund

- 4,1% von der Organisation Handshake Open Source Pledge

- 11,9% Einzelspenden

Tripe-Use-Technik

Anonymisierungsdienste und Kryptografie allgemein sind Triple-Use-Techniken. Am Beispiel von Tor Onion Router kann man es deutlich erkennen:Ganz normal Menschen nutzen Tor, um ihre Privatsphäre vor kommerziellen Datensammlern und staatlicher Überwachung / Repressalien zu schützen. Dieses Szenario steht häufig im Mittelpunkt der Diskussion unter Aktivisten, ist aber möglicherweise die kleinste Gruppe.

Bei den Protesten im Sommer 2020 nach den Wahlen in Weißrussland hätte Tor Onion Router seine Attraktivität für politische Aktivisten beweisen können. Zwei Jahre zuvor hatte die weißrussische Regierung modernste Überwachungs- und Filtertechnik für 2,5 Mio. Dollar gekauft und rechtzeitig vor den Wahlen in Betrieb genommen.

Unmittelbar nach den Wahlen begannen massive Proteste, auf welche die Regierung mit Gewalt und Blockaden von Internetdiensten reagierte. Tor war mit den Bridges in der Lage, die Blockaden zu umgehen. Aber die Statistik zeigt, dass es in Weißrussland keine nennenwerte Zunahme der Nutzung von Tor während der Proteste gab. Vor, während und nach dem Höhepunkt der Proteste gab es weniger als 6.000 Tor-Clients in Weißrussland.

Die Messenger Signal App und Telegram konten die Internetsperren gleichfalls umgehen und oppositionelle Telegram Kanäle wie "Nexta" hatten zeitweise mehr als 2 Mio. Follower.

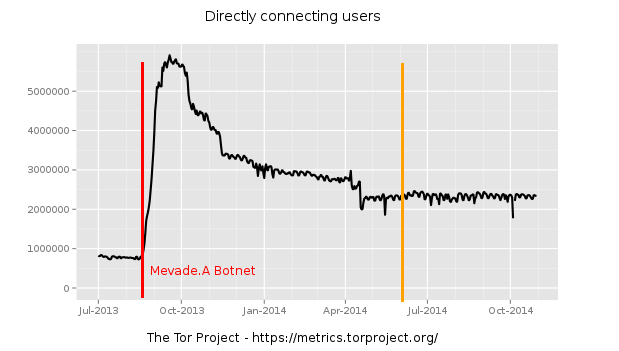

- Kriminelle nutzen in großen Umfang Tor, um verschiedene Arten der Kommunikation geheim zu halten. Beispielsweise verwenden Botnetze Tor, um die Kommunikation mit den C&C Servern geheim zu halten. Das bekannteste Beispiel ist das Mevade.A Botnet. Im Sommer 2013 waren zeitweise 80-90% der Tor Clients Mevade.A Bots.

Außerdem nutzen Drogenhändler u.a. die Technik der Tor Onion Sites (Tor Hidden Services), um ihre Waren anzubieten. Im Rahmen der Operation Onymous konnte das FBI mehr als 400 Drogenmarkplätze abgeschalten werden. Das FBI hatte dabei technische Unterstützung von der Carnegie Mellon Unversity bei der Deanonymisierung von Tor Onion Sites.

Die Nutzung von Anonymisierungsdiensten durch Kriminelle betrifft nicht nur Tor. Im Jahresbericht 2015 befürchten die Analysten von Europol, dass Kriminelle zukünfig das Invisible Internet Project (I2P) oder OpenBazaar statt Tor Onion Sites nutzen könnten, was die Verfolgung erschweren würde.

Die Geheimdienste nutzen Tor in erheblichen Umfang, um Kommunikation geheim zu halten. Außerdem ist Tor eine Waffe im Arsenal der CIA und des US-Cybercommand.

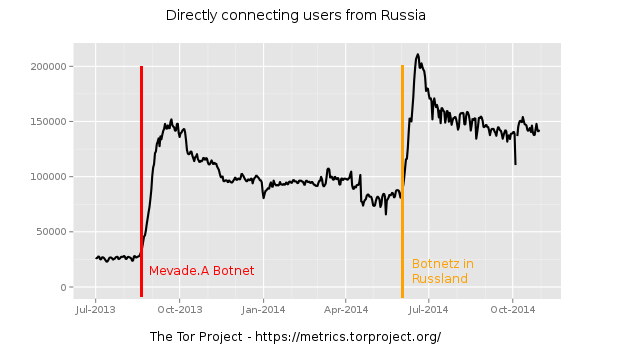

Im Frühjahr 2014 auf dem Höhepunkt der Ukraine-Krise wurde beispielsweise ein Botnetz in Russland hochgefahren, dass der russischen Gegenseite ernsthafte Probleme bereitet hat. Auf der Seite metrics.torproject.org sieht man den Anstieg der Tor Nutzer in Russland (aber nicht international), der typisch für ein aktiviertes Botnetz ist.Die russische Regierung hatte 4 Mio. Rubel für einen Exploit geboten um die beteiligten Tor Nodes zu deanonymiseren. Der russische Militärdienstleister Kalaschnikow hatte den Auftrag übernommen, konnte aber keine brauchbaren Ergebnisse liefern.

Vom Journalisten Y. Levine veröffentlichte FOIA Dokumente zeigen, das insbesondere die CIA Tor aktiv als Werkzeug bei der Destabilisierung unbequemer Länder nutzt:The documents showed Tor employees taking orders from their handlers in the federal government, including hatching plans to deploy their anonymity tool in countries that the U.S. was working to destabilize: China, Iran, Vietnam, Russia.

Wer einen Tor Node betreibt, sollte sich darüber klar sein, wen er damit unterstützt.

Die Nutzung von Tor ist ein Spiegel gesellschaftlicher Probleme und kein techn. Problem.

- Das in der UN-Menschenrechtscharta und der Europäische Menschenrechtskonvention deklarierte Recht auf unbeobachtete, pivate Kommunikation ist durch die staatlich organisierte Massenüberwachung und kommerzielle Datensammlungen praktisch abgeschafft. Ex-Bundesinnenminister Friedrich empfiehlt Selbstschutz , weil die technischen Möglichkeiten zur Ausspähung existieren (Bankrotterklärung der Politik), und Tor ist eine Technik zum Selbstschutz.

- Kriminaltät wie Wirtschaftskriminalität, Eigentumsdelikte, Drogen... oder ganz allgm. "Handlungen im Widerspruch zu geltenden Gesetzen" sind gesellschaftliche Phänomene, für die man nicht den technischen Hilfsmitteln die Schuld geben kann.

- Im Rahmen der erneuten Eskalation des "Kalten Krieges" wird jede Technik hinsichtlich Brauchbarkeit als Waffe geprüft. Tor war von Anfang ein Projekt der US-Army und wird deshalb von der US-Regierung finanziert. Auf der Webseite von TorProject.org wird es ausdrücklich beworben: Diese Verwendung sollte auch denen klar sein, die sich als freiwillige Unterstützer an der Finanzierung eines Tor Node beteiligen oder selbst einen Tor Node betreiben.

Durch unterschiedliche Interessen entstehen skurrile Situationen, wenn das FBI der Carnegie Mellon Unversity 1 Mio. Dollar zur Verfügung stellt, um Tor Onion Services für die Operation Onymous zu deanonymisieren, die Univerität die wiss. Ergebnisse auf der BlackHat Konferenz aber nicht publizieren darf, um die US-Cyberoperationen in Russland nicht zu gefährden, und die Entwickler bei TorProject.org auf Vermutungen angewiesen sind, um Bugs zu fixen, damit sie politischen Aktivisten wie Wikileaks eine vertrauenswürdige Infrastruktur bereit stellen können.

Vielleicht ist Tor Onion Router auch einfach nur ein gutes Beispiel dafür, was passiert, wenn IT-Nerds sich für die Guten halten und versuchen, mit technischen Mitteln gesellschaftspolitische Probleme in blutrünstigen Diktaturen zu lösen.