Privacy-Handbuch

Verschlüsselte Chats und Instant Messaging in Kombination mit Anonymisierungsdiensten wie Tor sind auch für potente Geheimdienste wie die NSA ein Alptraum. Es gibt keine Metadaten, starke Verschlüsselung wie OTR kann noch nicht gebrochen werden und eine Zuordnung von Traffic zu IP-Adressen wird durch die Anonymisierungsdienste verhindert.

Leider gibt es nur wenige Messenger, die für die Kombination mit Tor geeignet sind:

- Populäre Messenger, die eine Telefonnummer und ein Smartphone für den Hauptaccount erfordern, sind natürlich ungeeignet (trivial).

Messenger, die Interactive Connection Establishment (ICE) für Audio- und Videochats verwenden, sind auf PCs/Laptops ebenfalls ungeeigent, weil ICE aggresiv versucht, eine Peer-2-Peer Verbindung mit oder ohne Proxy herzustellen und dabei die eigenen IP-Adresse dem Kommunikationspartner mitteilt und via UPnP ein Loch in den Router bohren will. Somit kann ein einfacher Anruf zur Deanonymisierung führen.

ICE ist Bestandteil von WebRTC und der libjingle (XMPP, WhatsApp).

- DNS Leaks sind ein häufiges Problem bei Messenger, die nicht ausdrücklich für die Nutzung via Tor Onion Router vorbereitet wurden.

Folgende Anwendungen können für anonymes Instant Messaging via Tor genutzt werden:

- Briar (nur für Android) bringt Tor bereits mit und ist für anonyme Nutzung optimiert.

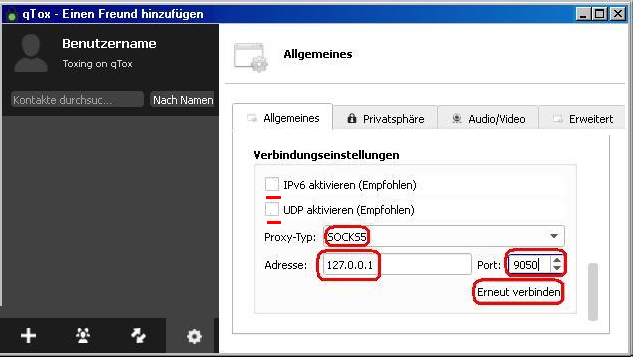

qTox (PCs/Laptops) bzw. der TRIfA Tox Client für Andoid können mit Tor genutzt werden, weil das Protokoll keine verräterischen Informationen überträgt.

Dabei ist darauf zu achten, dass der anonyme Account erst angelegt wird, wenn der Proxy via Tor konfiguriert wurde. Evtl. muss man zuerst einen Dummy Account erstellen, damit man die Einstellungen modifizieren kann und danach den richtigen Account.

UDP und IPv6 Unterstützung sind entgegen der Empfehlung bei der Konfiguration von Tor als Proxy zu deaktivieren, da beides von Tor nicht unterstützt wird.

-

Um Jabber/XMPP mit Tor Onion Router anonym zu verwenden (was vor einigen Jahren populär war), muss der Client folgende Anforderungen erfüllen:

- Es muss ein SOCKS5 Proxy mit Remote DNS Resolving (ohne DNS-Leaks) konfigurierbar sein, um die Datenverkehr durch den Anonymisierungsdienst Tor zu schicken. Die Einstellungen für den Proxy sind:

Type Host Port TorBrowserBundle SOCKS5 127.0.0.1 9150 Tor (stand alone) SOCKS5 127.0.0.1 9050 - Die Tor Hidden Service Adresse des Jabber Servers muss als "Verbindungsserver" konfigurierbar sein. Wenn Tor Onion Router genutzt wird, empfehlen wir ausdrücklich die Jabber/XMPP Server, die eine Tor Hidden Service Adresse anbieten. Damit vermeidet man Gefahren durch bösartige Tor Exit Nodes.

- Audio- und Video-Chats mit der libjingle dürfen nicht verfügbar bzw. müssen deaktivierbar sein. Audio- und Video-Chats sind nicht via Anonymisierungsdienst möglich. Bei Einladung zu einem Video-Chat versucht das integrierte Interactive Connectivity Establishment (ICE) automatisch, eine Verbindung mit oder ohne Proxy herzustellen, das ist kein Bug sondern ein Feature der ICE Spezifikation. Nutzer können damit deanonymisiert werden.

- Weitere XMPP Erweiterungen wie z.B. Jingle Dateitransfer können von einem Angreifer unter Umständen auch zur Deanonymisierung genutzt werden.

TorProject.org empfiehlt CoyIM für Jabber/XMPP. Dieser Jabber/XMPP Client bietet OTR-Verschlüsselung (kein OMEMO) und vermeidet durch Reduktion der Features Probleme bei der Anonymisierung, wie sie mit anderen Jabber/XMPP Clients auftreten.

Allerdings ist OTR als Ende-zu-Ende Verschlüsselung nicht kompatibel mit den meisten anderen Jabber/XMPP Clients, die OMEMO bevorzugen.

- Es muss ein SOCKS5 Proxy mit Remote DNS Resolving (ohne DNS-Leaks) konfigurierbar sein, um die Datenverkehr durch den Anonymisierungsdienst Tor zu schicken. Die Einstellungen für den Proxy sind: